En un texto realizado por Javier Medina, publicado en abril 2023, abordamos las consecuencias devastadoras que pueden tener los ciberataques a las cadenas de suministro, al hilo de lo que había ocurrido con 3CX ,uno de proveedores líderes a nivel global en tecnología VoIP, cuya aplicación DesktopApp fue ‘troyanizada’ a consecuencia de un ataque sofisticado, …

Archivos de la categoría: Sin categoría

Inteligencia artificial e hiperautomatización: ventajas y desafíos

La automatización es un proceso que arranca con las máquinas de la Revolución Industrial, y se redimensiona con la irrupción de la informática, en su doble vertiente de software de control y hardware: el primero para orquestar las operaciones automatizadas y el segundo para aportar la infraestructura física donde ejecutarlas. En esta evolución, la IA …

Seguir leyendo «Inteligencia artificial e hiperautomatización: ventajas y desafíos»

Guía básica para migrar a modelos de nube híbrida: ventajas y desafíos

En este post vamos a abordar los beneficios para las organizaciones de adoptar soluciones de nube híbrida; un modelo que se está imponiendo bajo un esquema de proveedores múltiples además, como ya tuvimos ocasión de abordar, dadas sus ventajas pese los retos que conlleva, que también desgranaremos en esta publicación. El despegue de las soluciones …

Seguir leyendo «Guía básica para migrar a modelos de nube híbrida: ventajas y desafíos»

Nuevos ciberataques con y sin IA que amenazan la seguridad de las organizaciones

En el último Foro de Davos, la cita anual que reúne en esta localidad Suiza a líderes mundiales y las principales compañías del planeta, las amenazas a la ciberseguridad acapararon un gran protagonismo, con el foco puesto especialmente en su capacidad de comprometer la continuidad de las cadenas de suministro, el problema del ransomware y …

Seguir leyendo «Nuevos ciberataques con y sin IA que amenazan la seguridad de las organizaciones»

Un NEXO que escala y se robustece edición a edición

En ITRES nos sentimos abrumados por la entusiasta acogida de nuestro foro anual de innovación TI, dedicado en su versión 3.0 a la irrupción de la Inteligencia Artificial desde una perspectiva poliédrica para poder abordar todas las vertientes de su impacto disruptivo. En un escenario único, la Sala Black Box de apariencia futurista de Odiseo …

Seguir leyendo «Un NEXO que escala y se robustece edición a edición»

Desafíos a la ciberseguridad de IoT

La implantación del Internet de las Cosas supone la interconexión en red de todo tipo de dispositivos, electrodomésticos, wereables, vehículos y una amplia gama de elementos de nuestra vida cotidiana; que estarán dotados de sensores, software y conectividad para recopilar, procesar, transmitir e intercambiar datos. Esto abre la puerta a una nueva generación de sistemas …

¿Qué es el edge computing? Importancia y relación con otras tecnologías

El Edge Computing es un tipo de arquitectura de red distribuida cuya finalidad es procesar los datos con la máxima proximidad a su origen. Esta ‘computación de borde‘ reduce el ancho de banda y la latencia, propiciando por ejemplo que se minimicen los tiempos entre las peticiones de los clientes y la respuesta de los …

Seguir leyendo «¿Qué es el edge computing? Importancia y relación con otras tecnologías»

La figura del CISO y el RD 43/2021

Uno de los mayores retos que afrontan las empresas es mantener su información de manera segura, disponible y confiable, dentro de un contexto en el que proliferan las amenazas cibernéticas a todos los niveles. El Real Decreto 43/2021 otorga un papel central al CISO como responsable de velar por la ciberseguridad de las organizaciones. Así, se establece un marco legislativo definido que regula las atribuciones que …

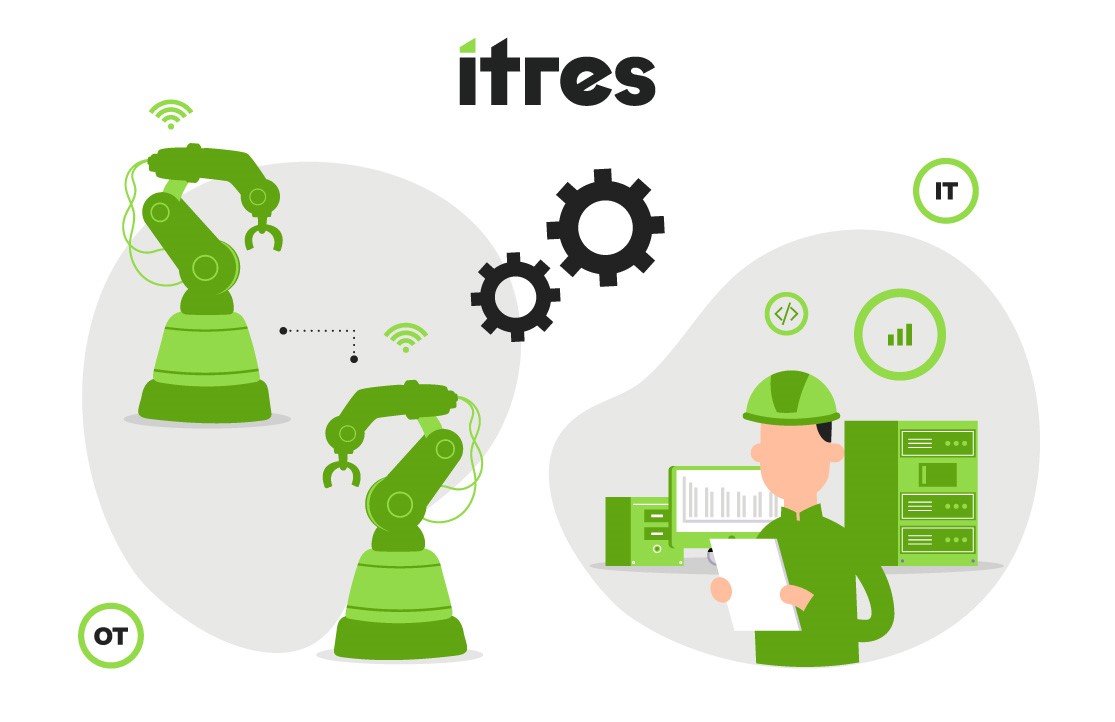

¿Cuál es la diferencia entre IT y OT?

En empresas dedicadas a actividades de producción habría que distinguir entre las Tecnologías de la Información (IT) y las Tecnologías Operativas (OT). Las primeras abarcarían todas las tecnologías dedicadas para el manejo de los datos relativos a los sistemas de información de la organización. Hablamos de intranets, softwares de gestión empresarial como los ERP o …

IBM, el gigante azul omnipresente

Hablar de IBM es hacerlo de una compañía legendaria que no solo ha estado presente en el mundo de la informática desde sus orígenes hasta la actualidad, sino que además ha sido una impulsora esencial de su desarrollo. Al gigante azul le debemos infinidades de aportaciones fundamentales, que también se están produciendo a día de …

¿Cómo combatir el Shadow IT?

El Shadow IT es un concepto que abarca el software, las aplicaciones, los dispositivos y los recursos en la nube que pueden utilizarse en la sombra dentro de una organización, es decir sin el conocimiento ni la validación del personal encargado de velar por la integridad de la infraestructura tecnológica. En un post precedente ya …

Huawei: construyendo un mundo mejor conectado

La multinacional china Huawei es uno de los proveedores líderes de soluciones TIC a escala global, así como un referente en la fabricación de dispositivos en el sector de la electrónica de consumo. Un auténtico gigante que emplea a más de 190.000 personas, cuyos productos y servicios han llegado a 170 países. De hecho, ha …

Seguir leyendo «Huawei: construyendo un mundo mejor conectado»